A Microsoft divulgou um alerta crítico sobre uma nova campanha de phishing altamente sofisticada que tem como alvo empresas do setor hoteleiro. Os ataques utilizam e-mails falsos do Booking.com, uma das plataformas de reservas mais populares do mundo, para enganar funcionários de hotéis, resorts e outros estabelecimentos. O objetivo é instalar malwares que permitem o roubo de credenciais e o acesso remoto a dispositivos corporativos.

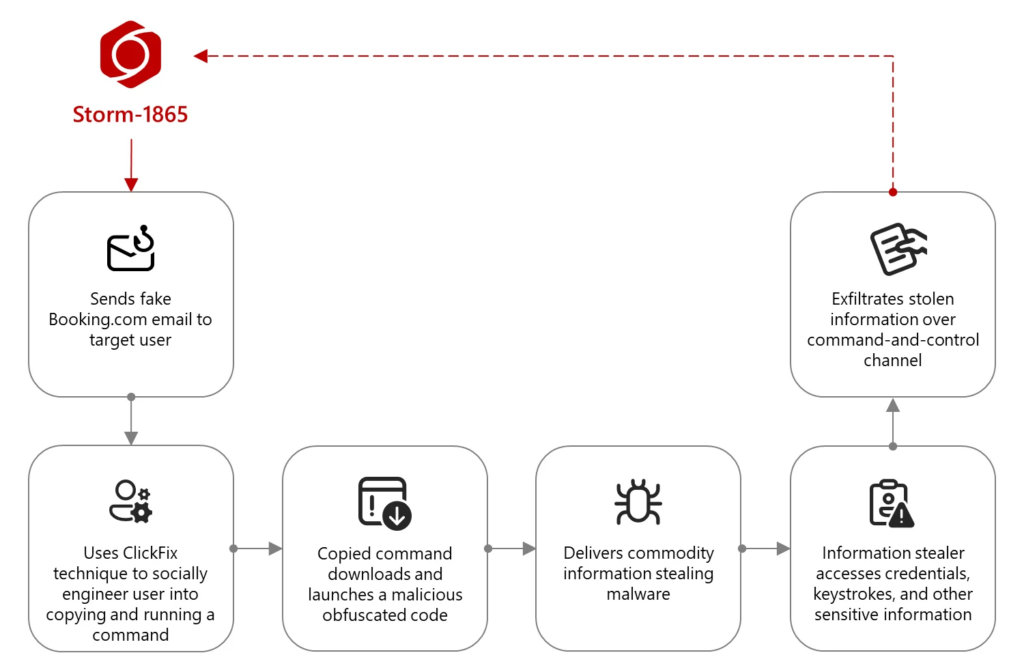

A ameaça, identificada pela Microsoft Threat Intelligence como “Storm-1865”, está se expandindo rapidamente e já afeta empresas ao redor do mundo. A campanha teve início em dezembro de 2024, e, até o momento, não há um número oficial de vítimas. No entanto, especialistas alertam que os impactos podem ser devastadores, tanto em termos financeiros quanto na reputação das empresas afetadas.

Como funciona o golpe: técnica de engenharia social

Os ataques seguem um padrão bem elaborado de engenharia social, no qual os hackers manipulam as vítimas para que realizem ações que comprometem seus próprios sistemas. A técnica envolve várias etapas:

- E-mail falso do Booking.com: os invasores enviam e-mails disfarçados de comunicações legítimas do Booking.com, abordando temas como avaliações de hóspedes, atualizações de conta e solicitações urgentes de verificação.

- Redirecionamento para um CAPTCHA falso: caso a vítima clique no link fornecido no e-mail, ela é direcionada para um site fraudulento que exibe um CAPTCHA falso. Essa etapa visa criar uma falsa sensação de segurança e legitimar o golpe.

- Mensagem de erro e “solução” maliciosa: após resolver o CAPTCHA, a vítima recebe uma mensagem de erro falsa, informando um problema técnico. A página então apresenta uma solução para o erro, orientando a vítima a copiar um comando e executá-lo no programa “executar” do Windows.

- Instalação de malware: ao executar o comando, a vítima acaba instalando um dos vários tipos de malware utilizados na campanha, como:

- XWorm: um trojan que permite o controle remoto do sistema e a extração de dados sensíveis.

- Lumma stealer: um infostealer projetado para capturar credenciais de login, cookies de navegador e informações bancárias armazenadas no dispositivo.

- VenomRAT: um malware de acesso remoto que concede aos atacantes controle irrestrito sobre o computador da vítima.

Essa abordagem evita a detecção por antivírus convencionais, pois o próprio usuário executa o código malicioso manualmente, acreditando estar corrigindo um problema técnico legítimo.

Impactos potenciais: riscos para empresas e clientes

Os danos dessa campanha de phishing podem ser profundos e afetar tanto as empresas do setor hoteleiro quanto seus clientes. Os principais riscos incluem:

- Roubo de dados financeiros e corporativos: os atacantes podem obter informações bancárias, registros de reservas e credenciais de acesso a sistemas internos.

- Vazamento de informações de hóspedes: dados sensíveis dos clientes, como cartões de crédito e documentos de identificação, podem ser comprometidos.

- Uso de infraestruturas hoteleiras para novos ataques: os sistemas infectados podem ser utilizados como ponto de apoio para ataques ainda mais sofisticados.

- Prejuízo à reputação e confiança: empresas que forem vítimas desse golpe podem sofrer danos à sua imagem, resultando na perda de clientes e parceiros comerciais.

Além disso, essa campanha representa uma evolução dos tradicionais golpes de suporte técnico, onde os criminosos costumavam enganar vítimas por meio de pop-ups fraudulentos que simulavam avisos de erro e direcionavam usuários para ligações com falsos atendentes.

Como empresas podem se proteger contra o ataque

Diante dessa ameaça crescente, empresas do setor de hosteleiro precisam adotar medidas rigorosas para prevenir ataques cibernéticos e mitigar riscos. Algumas recomendações incluem:

1. Conscientização e treinamento de funcionários

A primeira linha de defesa contra phishing é a educação dos colaboradores. É fundamental que os funcionários sejam treinados para:

- Reconhecer e-mails falsos, verificando remetentes e links suspeitos.

- Evitar clicar em links desconhecidos ou baixar arquivos sem confirmação.

- Nunca executar comandos desconhecidos em seus dispositivos.

2. Implementação de soluções de segurança

As empresas devem investir em ferramentas de segurança avançadas, como:

- Antivírus e detecção de ameaças em tempo real.

- Proteção contra phishing integrada ao e-mail corporativo.

- Monitoramento de atividades suspeitas na rede.

3. Verificação de comunicações oficiais

Diante da crescente sofisticação dos ataques, é essencial que as empresas adotem processos internos para verificar comunicações supostamente enviadas por plataformas como o Booking.com. Isso inclui:

- Confirmar a autenticidade de solicitações incomuns diretamente no site oficial.

- Usar autenticação multifator (MFA) para evitar acessos não autorizados.

4. Política de senhas fortes e acesso restrito

Empresas devem reforçar sua política de segurança digital adotando:

- Senhas longas e complexas, alteradas periodicamente.

- Acesso restrito a sistemas sensíveis, garantindo que apenas funcionários autorizados possam manipular informações críticas.

A importância da vigilância contínua

A campanha Storm-1865 evidencia como os cibercriminosos estão aprimorando suas táticas para enganar usuários e comprometer infraestruturas corporativas. Diante desse cenário, o setor de hotelaria deve reforçar suas defesas cibernéticas e adotar uma abordagem proativa para evitar prejuízos financeiros e reputacionais.

Empresas que não investirem em segurança digital, treinamento e monitoramento de ameaças estarão mais vulneráveis a ataques cada vez mais sofisticados. A proteção de dados não é apenas uma necessidade operacional, mas uma questão de sobrevivência no mercado.

Siga o Itshow no LinkedIn e assine a nossa News para ficar por dentro de todas as notícias do setor de TI e Telecom!